Az okostelefonok nem csak okosak, személyi számítógépek. Ellentétben egy asztali számítógéppel vagy akár egy hordozható számítógéppel, ezek az eszközök és más mobiltelefonok könnyen ki tudnak lépni egy zsebből vagy pénztárcából, taxi maradhatnak, vagy elkaphatnak egy asztalt. Lehetővé teszik a fényképek tárolását, az e-mailek elérését, a szöveges üzenetek fogadását, és egyetlen böngésző kattintással távolíthatják el a potenciálisan rosszindulatú webhelyeket.

Tény, hogy az olyan eszközök, mint az Apple iPhone és a Google Android szoftvert futtató moduljai, ugyanolyan kockázatosak lehetnek, mint a PC-k, kivéve, hogy a mobil platformok széles választéka megfosztotta a rosszindulatú hackerektől egy domináns szoftverelemet, például a Microsoft Windows rendszerével operációs rendszer az asztali számítógépeken és a laptopokon.

Itt tekinthető meg a különböző típusú fenyegetések, amelyek az okostelefon-felhasználókat érintik és mit tehetnek az emberek, hogy megvédjék magukat.

Mi a legnagyobb biztonsági fenyegetés a mobiltelefonomra?

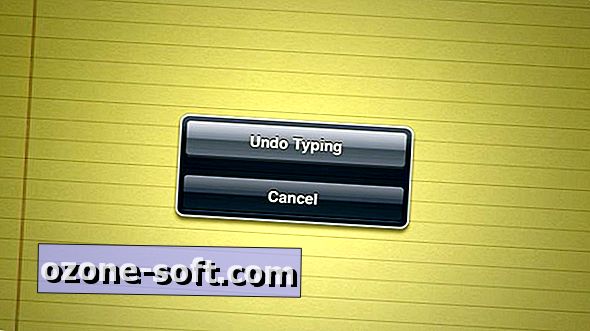

Elveszíteni. "Úgy tűnik, nagyobb valószínűséggel hagyja el a taxit a hátsó részén, mintha valaki betörne belőle" - nyilatkozta Charlie Miller, a Független Biztonsági Értékelők tanácsadói fő elemzője. Az eszköz elvesztése esetén az adatok védelmének legjobb módja az, hogy ne tároljon érzékeny információkat rajta. Ha érzékeny információkat kell tárolnia, használjon jelszót a telefonon, és titkosítsa az adatokat. Az eszközök konfigurálhatók úgy, hogy minden alkalommal jelszót kérjenek minden alkalommal, amikor az e-mailt vagy a VPN-t elérik. Használjon elég erős jelszót, amit egy idegen nem tud kitalálni. Gyakran készítsen biztonsági másolatot az adatokról.

Lehetőségek vannak arra is, hogy ellopják a telefont távolról, vagy ellopják az adatokat, ha ellopják. Az AT&T szóvivője, Mark Siegel azt mondta, hogy a telefonon elveszett felhasználóknak azonnal hívniuk kell a céget, és "csak egy gombnyomással megakadályozhatjuk, hogy bárki más használhassa a telefont - és a futási díjakat."

Számos cég kínál szoftvereket és szolgáltatásokat a mobiltelefonok védelmére. Az egyik a Lookout nevű indítás, amely olyan webalapú szolgáltatást kínál, amely az adatok biztonsági mentését teszi lehetővé, távolról letörli az adatokat, ha ellopják, segíthet megtalálni az eszközt, és magában foglalja a víruskereső és tűzfal védelmet.

A mobileszköz-felhasználóknak is ügyelniük kell arra, hogy a telefont felügyelet nélkül hagyják, vagy az embereknek kölcsönözzék. A kémprogramok telepíthetők anélkül, hogy tudná, ha valaki fizikailag hozzáfér a készülékhez, és ismeri a jelszavát, ha van egy készlet. Például, a PhoneSnoop program használható a BlackBerry eszközökkel, hogy távolról kapcsolja be a mikrofont a közeli beszélgetések megtekintésére. A BlackBerry készítő RIM szóvivője azonban rámutat arra, hogy ha az alkalmazás telepítve van, a felhasználó látni fogja, hogy fut, és eltávolíthatja azt.

Lehet-e a mobiltelefonok vírusokat kapni?

Igen. A mobil vírusok, férgek és trójaiak már évek óta vannak. Jellemzően e-mailen érkeznek, de SMS-en és más eszközökön keresztül is terjedhetnek. A mobiltelefon-használóknak szorgalmasnak kell lenniük a biztonsági szoftverek és más frissítések telepítésében. Minden nagyobb asztali biztonsági szolgáltató rendelkezik mobil antivírusokkal és kapcsolódó ajánlatokkal.

Novemberben több féreg érte el az iPhone-ot, de csak olyan eszközöket, amelyek ésilbroken voltak, így az Apple által jóváhagyottaktól eltérő alkalmazásokat is futtathatnak. Az egyik féreg megváltoztatja az érintett eszközök háttérképét a 80-as évek pop-énekesének, Rick Astley "Rickrolling" hírnevének fényképévé. A második, veszélyesebb féreg megpróbálja távolról vezérelni az érintett iPhone-kat és lopni az adatokat, például a banki bejelentkezési azonosítókat. A Jailbroken iPhones-t közvetlenül is SMS-ben hackelték, többek között egy holland hacker, aki 7 dollárt követelt az áldozatoktól, hogy tájékoztatást kapjanak arról, hogyan kell biztosítani iPhone-jukat.

Miller azt mondja: "Ne bántsd meg a telefont. Ha egyszerűen meg kell bontania, meg kell változtatnia az alapértelmezett root jelszót, és nem kell telepítenie az SSH-t (Secure Shell hálózati protokoll).

Mik más típusú támadások?

A számítógép-használókhoz hasonlóan az okostelefon-felhasználók sérülékenyek az e-mail és a webalapú támadásokkal szemben, mint például az adathalászat és más szociális mérnöki erőfeszítések. Minden támadónak rosszindulatú weblapot kell létrehoznia, és valaki meglátogathatja a webhelyet, ahol a rosszindulatú programok letölthetők a mobileszközre. Az embereknek kerülniük kell az e-mailek és a szöveges üzenetek linkjeire kattintva a mobileszközükön. (Ha további adathalász-tippeket szeretne olvasni, olvassa el a "GYIK: Az adathalász e-mailek felismerése.")

Az SMS egy újabb támadási utat kínál. Tavaly a kutatók számos módot mutattak arra, hogy SMS-üzenetekkel megtámadják a telefont. Az egyikben az iPhone SMS-üzenetek kezelésének sebezhetőségét használták ki. A kutatók azt is kimutatták, hogy egy támadó hogyan tudta elrontani egy SMS-t, hogy úgy nézzen ki, mintha a fuvarozótól származna volna, hogy a célt letöltse a rosszindulatú szoftvereket, vagy látogasson el egy webhelyre, amely otthont ad. Egy másik koncepció-támadásban egy szöveges üzenetet használtak egy webböngésző mobileszközön történő elindításához, és egy olyan webhelyre irányították, amely rosszindulatú programokat fogadhat. Amikor a támadást személyes adatok meggyengítésére használják, akkor „SMiShing” -nek nevezik.

Biztonságos a Wi-Fi és a Bluetooth használata?

Igen és nem. Ha valami érzékenyet csinál a telefonon, például bankszámla ellenőrzése vagy fizetés, ne használja az ingyenes Wi-Fi-t kávézóban vagy más hozzáférési pontban. Használja a jelszóval védett Wi-Fi-t otthonában vagy a mobilhálózatban, hogy elkerülje azt, amit úgynevezett ember-közepén támadásnak neveznek, amelyben a forgalom megszakad. A mobiltelefon összekapcsolása egy másik Bluetooth-kompatibilis eszközzel, mint a fülhallgató, bármely olyan eszközt jelent, amely „felfedezhet” egy másik Bluetooth-eszközt kéretlen üzenetek küldésére vagy olyan dolgokra, amelyek extra díjakhoz, veszélyeztetett vagy sérült adatokhoz vezethetnek, ellopják az adatokat „bluesnarfing” -nak nevezett támadás, vagy az eszköz vírussal fertőzött. Általában tiltsa le a Wi-Fi-t és a Bluetooth-ot, kivéve, ha feltétlenül szükség van rá.

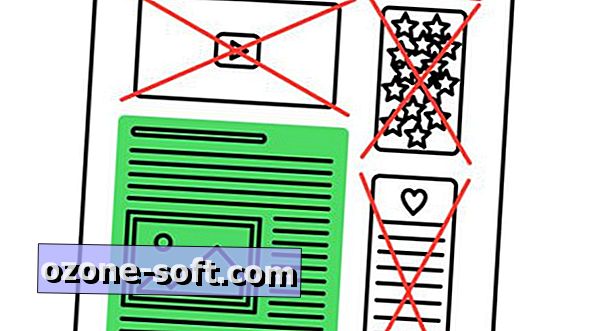

Melyik biztonságosabb: az iPhone vagy az Android?

Az Apple megvásárolja az iPhone-on használt összes alkalmazást, és az Alkalmazások üzletének szigorú szabályozása a felhasználókat biztonságban tartja a rosszindulatú alkalmazásoktól. Semmi sem bolondos. Amint az alkalmazások jóváhagyásra kerülnek, bármit is megtehetnek. Például az Apple eltávolította az ingyenes játékokat novemberben, amelyet a Storm8 fejlesztett ki, és amelyek a felhasználók telefonszámát gyűjtik.

Építészeti szempontból az Android több granulált hozzáférést biztosít. De az Android platform nyílt forráskódú jellege azt jelenti, hogy az alkalmazások nem olyan ellenőrzöttek, mint az iPhone-on, és a lyukakat bármelyik fél hozhatja létre. A Miller például tavaly talált egy biztonsági rést az Android mobil platformon, amely lehetővé tette volna, hogy a támadó távolról irányítsa a böngészőt, hozzáférjen a hitelesítő adatokhoz és telepítse a billentyűleütést, ha a felhasználó rosszindulatú weboldalt látogatott meg. A lyuk nem a Google által írt kód volt, hanem egy harmadik fél adta hozzá a nyílt forráskódú Android projekthez. Bármilyen kockázatot azonban enyhített egy olyan alkalmazás, amelyet a Google használ, hogy megvédje az eszközt a jogosulatlan vagy rosszindulatú szoftverektől, amelyek a telefonra kerülnek. Miller azt javasolja, hogy az Android felhasználók csak megbízható gyártóktól és jó hírű webhelyektől töltsenek le szoftvert.

A szabványos mobiltelefonok biztonságosak?

Nyilvánvaló, hogy a hagyományos mobiltelefonok nem okozzák az okostelefonok által okozott webes fenyegetéseket. De még mindig használnak olyan érzékeny információk tárolására, amelyek hozzáférhetők az eszközhöz való hozzáférés révén. Például a szöveges üzenetek beérkezett üzenetei és kimenő üzenetei tartalmazhatnak olyan információkat, amelyek felhasználhatók az identitás csalásra, mondta Mark Beccue, az ABI Research vezetője a fogyasztói mobilitásról. "Függetlenül attól, hogy milyen típusú mobiltelefonról van szó, a legveszélyesebb fenyegetés a mobiltelefon be- és kimeneti üzeneteiből áll, " mondta. "Rendszeresen törölje ki őket. Ne küldjön teljes számlaszámot, PIN-kódot vagy jelszót egy szöveges üzenetben, kivéve, ha azonnal törölni szeretné a kimenő mező üzenetét."

A Java-t támogató szabványos telefonok érzékenyek lehetnek az okostelefonok bizonyos veszélyeire. Például Oroszországban és Indonéziában a csalók elrejtik a kalózszoftverben lévő trójai programokat, amelyek titokban küldnek SMS-eket a prémium számokba - mindössze 5 dollárba kerülnek, így hatalmas számlákat raknak fel, mondta Roel Schouwenberg, a Kaspersky Lab vezető víruskereső kutatója.

És mi van a spamrel?

Ez növekvő probléma a mobil eszközökön. További információ arról, hogy mit kell tenni a mobil spam olvasásakor, olvassa el a "GYIK: Hogyan lehet leküzdeni a mobil spamet."

A 2010. január 7-én frissített BlackBerry készítő RIM hozzáadásával hozzáfűzve, hogy a PhoneSnoop alkalmazás működtetéséhez valaki fizikai hozzáférést igényelne az eszközhöz, és ismeri a jelszót, ha használják, és hogy a felhasználók meg tudják nézni, hogy milyen alkalmazásokat telepítettek, majd eltávolíthatók minden nem kívánt alkalmazás.

Hagyjuk Meg Véleményét