Frissítés, szerdán 11:45 órakor PT: A Google olyan javítást adott ki, amely arra kényszeríti az érintett Google alkalmazásokat, hogy a HTTPS biztonságos protokollon keresztül kapcsolódjanak. Amíg frissíti az alkalmazásokat, amikor a javítás ki van kapcsolva, ez a nyilvános Wi-Fi biztonsági rés nem érinti Önt. Addig a legjobb, ha a nyilvános Wi-Fi-t rendkívül óvatosan használja, vagy kövesse az alábbi utasításokat.

A 2.3.3 és korábbi verziókkal rendelkező Android telefonok és tabletták egy új jelentés szerint naptári és kapcsolattartási információs sérülékenységet szenvednek a nyilvános Wi-Fi hálózatokban. Van azonban néhány konkrét lépés, amellyel megvédheti magát.

Így működik. A biztonsági rés a ClientLogin protokollal kapcsolatos API-ban található, amely egyszerűsíti a Google-alkalmazások beszélgetését a Google szervereivel. Az alkalmazások hozzáférést kérnek egy fiók nevének és jelszavának biztonságos kapcsolaton keresztül történő elküldésével, és a hozzáférés legfeljebb két hétig érvényes. Ha a hitelesítés titkosítatlan HTTP-n keresztül történik, a támadó a hálózati szippantási szoftvert használhatja arra, hogy ellopja azt egy törvényes nyilvános hálózaton, vagy a hálózaton a közönséges hálózat használatával, például a "repülőtér" vagy a "könyvtár" segítségével. Bár ez nem fog működni az Android 2.3.4 vagy újabb verzióban, beleértve a Honeycomb 3.0-at is, amely csak a használatban lévő eszközök 1% -át fedi le.

Természetesen a legbiztonságosabb megoldás a nyilvános, nem titkosított Wi-Fi hálózatok elkerülése a 3G és 4G mobilhálózatokra való áttéréssel, amikor csak lehetséges. De ez nem mindig lehetséges, különösen a Wi-Fi csak tablet-tulajdonosok vagy a szűk adattervek esetében.

Egy törvényes, ha gondos lehetőség az, hogy tiltsa le az érintett Google-alkalmazások szinkronizálását, ha nyilvános Wi-Fi-n keresztül csatlakozik. A biztonsági kockázat olyan alkalmazásokra vonatkozik, amelyek a felhőhöz csatlakoznak az authToken, nem HTTPS protokoll segítségével. A kutatók által tesztelt alkalmazásokat, akik a jelentést feltárják a biztonsági rés feltárására, a Névjegyek, a Naptár és a Picasa jelentette. A Gmail nem sérülékeny, mert HTTPS-t használ.

Ez azonban nehézkes javítás, mivel minden alkalmazáshoz be kell lépnie, mielőtt csatlakoztatná és manuálisan letiltaná a szinkronizálást az adott nyilvános Wi-Fi hálózaton való használat során. Egy sokkal könnyebb megoldás egy alkalmazás használata. A biztonságos kommunikáció egyik legjobb alkalmazása az SSH-alagút (letöltés), amelyet az Android felhasználók számára terveztek, a kínai nagy tűzfal mögött. Az SSH-alagútnak vannak bizonyos korlátai: gyökereznie kell a telefont annak használatához, és a döntéshozók erősen tanácsolják a nem Kínában élő embereket, hogy máshol keressenek egy biztonságos alagút-alkalmazást.

A jobb megoldás úgy tűnik, hogy a ConnectBot (letöltés), amely még egy olyan verziót is kínál a webhelyéről, amely támogatja az Android Cupcake előtti változatait.

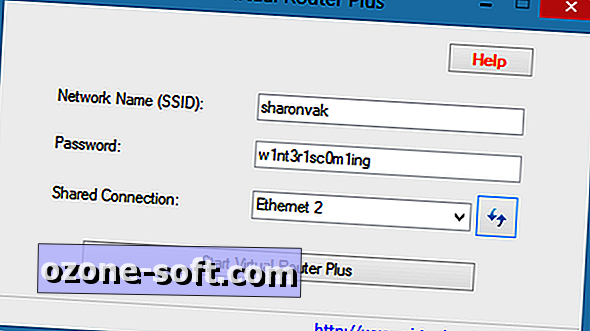

A harmadik féltől származó egyéni ROM-ok, mint a CyanogenMod felhasználóinak ellenőrizniük kell, hogy milyen biztonsági javításokkal rendelkeznek a telepített ROM-ok. A CyanogenMod például VPN támogatással rendelkezik, és ki van kapcsolva. A cianogén felhasználók hozzáférhetnek a Beállítások menüben, érintse meg a Vezeték nélküli és a hálózati beállítások elemet, majd érintse meg a VPN beállítások elemet.

Tekintettel az Android-eszközök széttöredezettségére, ez egy súlyos biztonsági kockázat, amelyet csak az adott alkalmazások és nyilvános hálózatok korlátozása okoz. Ideális megoldás, ha a Google a lehető legrövidebb időn belül kiadja az alkalmazás-javításokat vagy az Android-frissítéseket, bár a vállalat nem jelezte, hogy milyen lépéseket tervez, vagy mikor. Ahogy mindig a nyilvános Wi-Fi hálózatok használatakor, óvatosan járjon el.

Hagyjuk Meg Véleményét